Enumeration

Zenmap:

FTP

Kết nối với server ftp với user anonymous và lấy các file.

Gaining access netadmin

PS D:\thehackbox\Machines\Wifinetic> ssh netadmin@10.10.11.247

netadmin@10.10.11.247's password:

netadmin@wifinetic:~$ ls -la

total 3064

drwxr-xr-x 4 netadmin netadmin 4096 Sep 17 23:31 .

drwxr-xr-x 24 root root 4096 Sep 11 16:58 ..

lrwxrwxrwx 1 root root 9 Sep 11 16:08 .bash_history -> /dev/null

-rw-r--r-- 1 netadmin netadmin 220 Feb 25 2020 .bash_logout

-rw-r--r-- 1 netadmin netadmin 3771 Feb 25 2020 .bashrc

drwx------ 2 netadmin netadmin 4096 Sep 11 16:40 .cache

drwx------ 3 netadmin netadmin 4096 Sep 17 23:29 .gnupg

-rw-r--r-- 1 netadmin netadmin 807 Feb 25 2020 .profile

-rw-r----- 1 root netadmin 33 Sep 17 23:05 user.txt

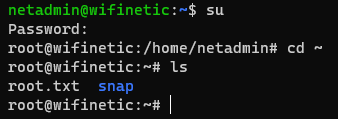

netadmin@wifinetic:~$Privilege escalation

Tôi thấy dòng cuối cùng hiển thị một file nhị phân reaver, đây là một chương trình bẻ khóa wireless thông qua mã pin.

Sử dụng pspy:

Tôi biết rằng wireless được start trên interface wlan0 với mã pin 12345670mon0 là monitor-mode interface.

Crack password với reaver: